Czy wystarczy podstawowy NAS, profesjonalne oprogramowanie do backupu, a może dopiero zintegrowany backup appliance daje pełne bezpieczeństwo? Sprawdź i porównaj trzy różne podejścia do ochrony danych – od najprostszych rozwiązań, przez elastyczne narzędzia klasy biznesowej, aż po najwyższy poziom zabezpieczeń w postaci Xopero Unified Protection, prawdziwego „cyberbunkra” odpornego na ransomware.

Pobierz bezpłatny e-book i sprawdź, jak wzmocnić cyberodporność swojej organizacji.

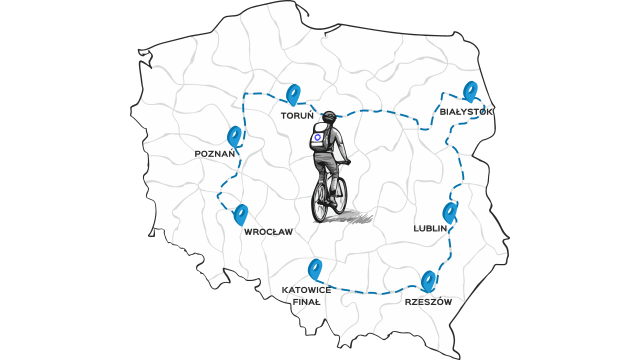

Ruszamy w Polskę!

Już w lutym 2025 rozpoczynamy cykl spotkań pod nazwą Tour de PoloNIS, podczas których pokażemy informatykom w całej Polsce, że dyrektywa NIS2 to nic strasznego, gdy wiemy jak się z nią mierzyć. Opowiemy o tym jak za pomocą kilku rozwiązań możemy dostosować się do zapisów prawa unijnego oraz zapewnić ochronę firmy przed cyberatakami.

Brzmi interesująco? Wybierz dogodną dla siebie lokalizację, spotkaj się z nami i rozwiej wątpliwości związane z zapisami tego europejskiego dokumentu.

Zarówno dziury na drodze, jak i luki w oprogramowaniu stanowią poważne zagrożenia, które mogą prowadzić do niebezpiecznych sytuacji. Podobnie jak wyboista droga, może uszkodzić samochód, a szron na szybie utrudnić widok, tak luka w oprogramowaniu i brak jej świadomości może umożliwić cyberprzestępcom włamanie się do systemu i wyrządzenie poważnych szkód. Nie czekaj, skorzystaj ze specjalnej oferty i chroń swoje dane i swój samochód.

DORA to nowe rozporządzenie o cyfrowej odporności operacyjnej, które wpłynie na dziesiątki tysięcy organizacji świadczących usługi finansowe w UE. W grę wchodzą również zewnętrzni dostawcy technologii informacyjno-komunikacyjnych (ICT). Unia Europejska poprzez swoje działania dąży do stworzenia takiego sektora finansowego, który zapewni klientom dostęp do innowacyjnych produktów finansowych, a jednocześnie zagwarantuje ochronę konsumentów i stabilność finansową. To wszystko sprawia, że praca nad bezpieczeństwem danych w sektorze finansowym jest zadaniem większym niż kiedykolwiek wcześniej.

W roku 2022 Narodowy Fundusz Zdrowia zarejestrował większą niż kiedykolwiek liczbę ataków hakerskich na służbę zdrowia. W związku z tym Ministerstwo Zdrowia wprowadziło dofinansowanie na budowę bezpiecznej infrastruktury IT. Sytuacja jednak się pogarsza i wciąż słyszymy o kolejnych incydentach, które mogą doprowadzić do utrudnień w funkcjonowaniu i paraliżu danej jednostki medycznej, co może skutkować zagrażać zdrowiu, a nawet życiu pacjentów. Dlatego też wydłużyłono do 31 października 2023 roku okres finansowania wydatków placówek medycznych na zwiększenie poziomu bezpieczeństwa teleinformatycznego.

Dynamiczny wzrostu cyfryzacji, a tym samym liczby ataków i incydentów cyberbezpieczeństwa wymaga zwiększania zasobów oraz nakładów na zabezpieczenia w tym obszarze. Dotyczy to szczególnie działań w jednostkach rządowych i samorządowych, które rozwijają się m.in w obszarze dostępu cyfrowego dla obywateli, tym samym poszerzając pole dla działań przestępczych. Rozwój bezpieczeństwa w tej strefie jest szczególnie istotny ze względu na wrażliwe dane jakimi zarządzają te jednostki. Stąd kolejny program realizowany przez Centrum Projektów Polska Cyfrowa wraz z Państwowemu Instytutowi Badawczemu NASK – Cyberbezpieczny Samorząd.

Współczesny świat ulega nieustannie cyfryzacji. Chcemy mieć coraz łatwiejszy dostęp do usług z każdego zakątka ziemi, a w szczególności z zacisza własnego domu. Sytuacja taka wymaga ciągłego zwiększania i ulepszania infrastruktury cyfrowej firm oraz jednostek rządowych i samorządowych, a także zwiększania dostępu do ich usług. Pandemia koronawirusa przyspieszyła konieczność ulepszania tej infrastruktury szczególnie właśnie na poziomie samorządów, ponieważ spora cześć jednostek samorządowych pozostawała niedostępna w normalny sposób w czasie zwiększonej emisji SARS-CoV-2. W tej sytuacji rząd polski wyszedł na przeciw potrzebą klientów i ogłosił dwa projekty: Cyfrowa Gmina oraz Cyfrowy Powiat.

Rozwojowi społeczeństwa informacyjnego, połączonemu z rozszerzaniem zasięgu internetu, towarzyszy przenikanie kolejnych aspektów ludzkiej działalności do cyberprzestrzeni. Sytuacja ta sprawia, że elementy swojej codziennej aktywności coraz więcej podmiotów (rządów, instytucji i firm), a także indywidualnych osób decyduje się przenosić do świata cyfrowego. Postępująca cyfryzacja jest obecnie jednym z podstawowych narzędzi niezbędnych do funkcjonowania i rozwoju przedsiębiorstw.

Korzystasz z rozwiązań Fortinet?

Zobacz ile możesz zyskać w opcji TRADE-UP!

Dotyczy urządzeń z serii C, D i E:

FortiGate, FortiMail, FortiAnalyzer, FortiAuthenticator, FortiManager, FortiSwitch