SecPoint Penetrator

- Kod producenta:

- SecPoint

- Kod Arkanet:

- P4047

- Typ produktu: Fizyczny

- Branża: ogólna

SecPoint Penetrator

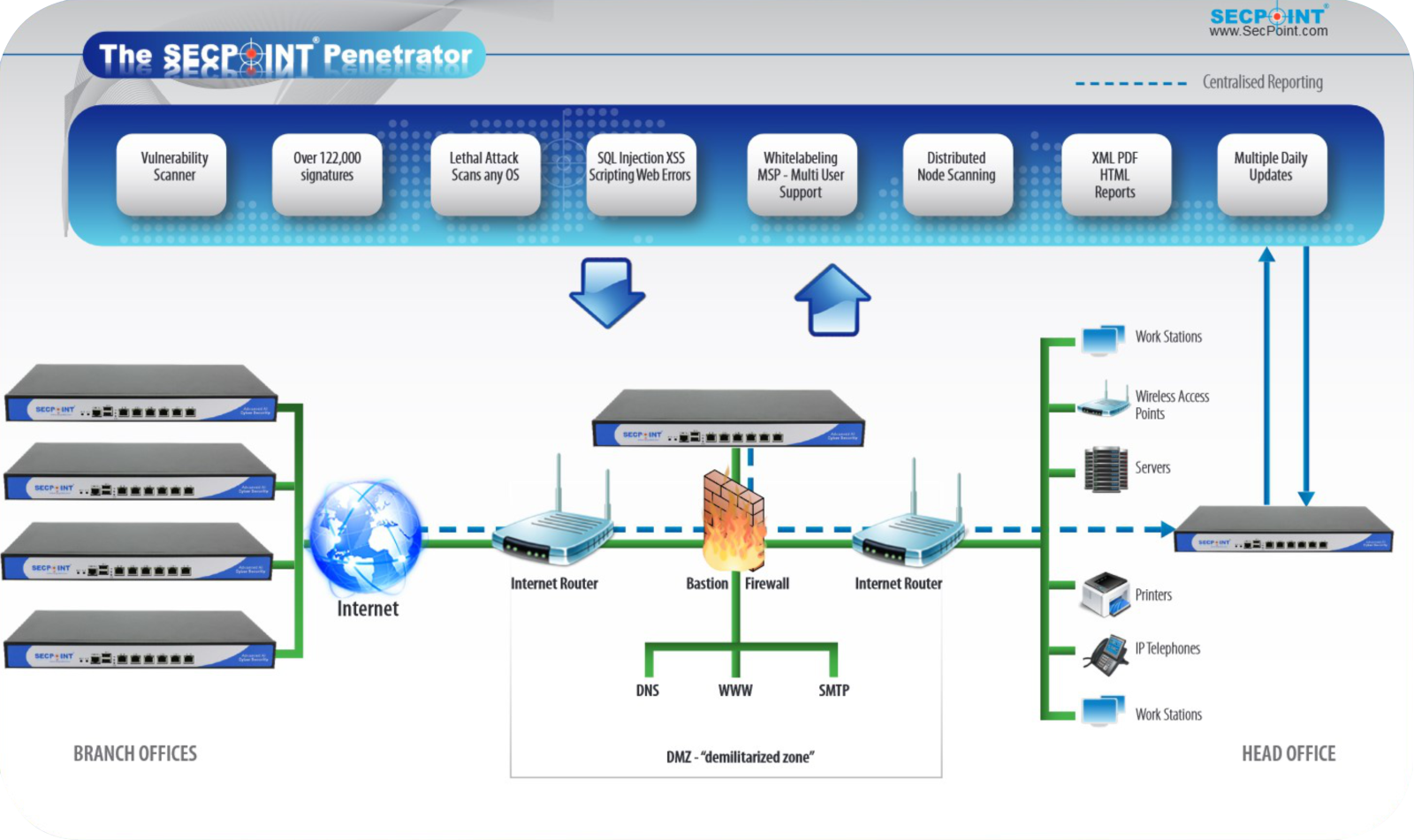

Automatyczne wykrywanie luk w zabezpieczeniach dzięki zaplanowanemu skanowaniu i powiadomienia e-mail po zidentyfikowaniu nowych luk.

SecPoint® Penetrator™ to zarówno wirtualne oprogramowanie, jak i sprzętowe urządzenie typu rack zaprojektowane do oceny podatności i testowania penetracji sieci.

- Wiodące rozwiązanie w swojej klasie

Penetrator dostarczany jest wstępnie skonfigurowany, a dzięki temu gotowe jest do natychmiastowego wdrożenia od razu po wyjęciu z pudełka. Posiada potężne możliwości, przyjazny dla użytkownika interfejs i funkcje inteligentnej oceny bezpieczeństwa. - Identyfikacja ponad 122 000 unikalnych luk

SecPoint® Penetrator™ może pochwalić się kompleksową bazą danych luk oraz świadectwem ciągłych prac badawczo-rozwojowych od 1998 r. Użytkownicy Pedatora wyposażeni są w szeroki zakres skanów, a wiele dzinnym aktualizacji zapewnia ich trafność i dokładność. - Skanowanie węzłów rozproszonych

Penetrator™ oferuje kilka kluczowych zalet, w tym:

- Centralne raportowanie w celu uzyskania spójnych spostrzeżeń;

- Ujednolicona ocena podatności we wszystkich węzłach;

- Pojedynczy punkt aktualizacji usprawniający naprawy;

- Możliwość skanowania różnych lokalizacji zdalnie, nawet jeśli główny Penetrator znajduje się w innym mieście. - Uniwersalne skanowanie podatności

Penetrator™ jest wyposażony w możliwość skanowania dowolnego systemu operacyjnego lub urządzenia sieciowego. Ważne jest, aby ocenić każde urządzenie w infrastrukturze sieciowej, identyfikować i usuwać podatności, zanim zostaną wykorzystane przez atakujących. - Dostawca usług zarządzanych (MSP)

Każdy model Penetratora obsługują logowanie wielu użytkowników. Pozwala to tworzyć różne konta z różnymi celami skanowania, niestandardową polityką czy włączonym uwierzytelnianiem dwuskładnikowym. Dzięki interfejsowi ‘Super Admin’ możesz łatwo kontrolować wszystkich użytkowników.

SecPoint® Penetrator™ to nie tylko kolejny skaner podatności - to zaawansowane narzędzie, zaprojektowane do symulowania potencjalnych ataków hakerów na systemy, ujawniające podatności. Naśladując techniki internetowych przestępców, cyberprzestępców i innych ciemnych sił świata cyfrowego, pomaga wzmocnić środki bezpieczeństwa, przygotowując systemy na każdą działanie, którą haker może wyciągnąć ze swojego arsenału. Jego znaczenie w zarządzaniu podatnościami jest niezrównane, oferując wgląd i przewidywanie potencjalnych zagrożeń cybernetycznych.