W dniu 20.04 odbył się drugi z trzech webinarów poświęconych zmianom jakie nastąpiły i będą następować w usługach i funkcjach produktów marki WithSecure (dawniej F-secure). W niniejszym tekście znajdziecie pełne podsumowanie tego webinaru ze wskazaniem omawianych w nim zmian.

Zmiany dotyczące Elements Security Center

- Kontrola epidemii (Outbreak Control)

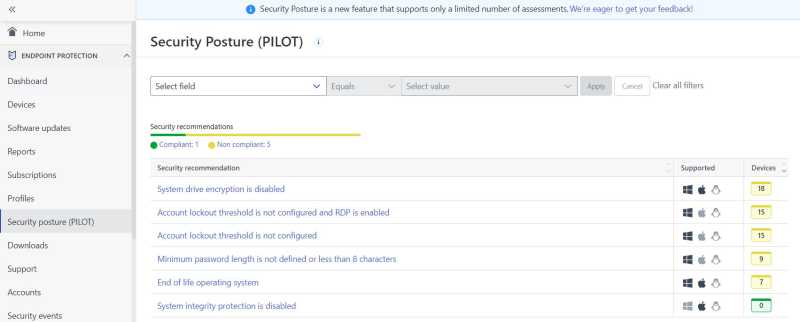

Rozszerzenie reguł dla mechanizmu dynamicznego przypisywania profili. W przypadku gdy system EDR wykryje o określonym poziomie krytyczności, z automatu może zostać przypisany wskazany przez administratora profil konfiguracji dla EPP. W momencie gdy incydent zostanie zamknięty - zostanie przywrócony domyślny wskazany profil konfiguracji dla EPP. - Security Posture (wersja pilotażowa)

Analizuje urządzenia i profile w celu znalezienia słabych punktów, które prowadzą do naruszenia bezpieczeństwa urządzeń lub wycieku poufnych danych.

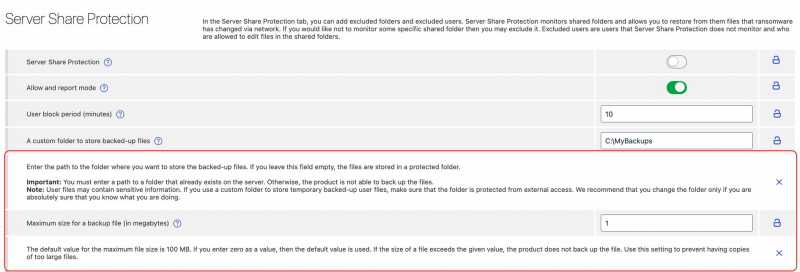

- Server Share Protection

Dodano możliwość ustawienia folderu dla kopii zapasowych oraz ustawienia maksymalnego rozmiaru pliku kopii zapasowej.

- Ustawienia lokalizacji sieciowej

Od teraz można zastąpić ustawienia, nawet jeśli są zablokowane w profilu. Czerwone powiadomienie nie jest już potrzebne. - Widok urządzenia

Do widoku urządzeń dodano miesięczne liczniki skanowania. Można zobaczyć, ile plików zostało przeskanowanych i ile problemów zostało znalezionych w ciągu miesiąca. - Moje raporty

Klienci mogą teraz przekazywać opinie na temat nowego widoku Moje raporty. WithSecure zbiera opinie, aby dalej ulepszać i zwiększać użyteczność tej nowej funkcji. - Rejestrowanie audytu

Zmiany i operacje wykonane na stronie reguł przypisania profilu są teraz widoczne w Dzienniku Audytu. - Szczegóły urządzenia

Poprawiono czytelność wykluczeń lokalnych i administracyjnych w szczegółach urządzenia, renderując ścieżkę jako listę. Jeśli którekolwiek z wyjątków zostanie uznane za niebezpieczne, zostaną one teraz podświetlone na liście. - Security events

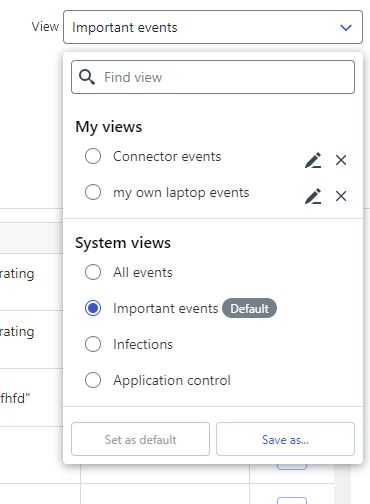

- Zdarzenia można teraz filtrować według etykiet urządzeń.

- Podobnie do tego, co było już dostępne w widoku Urządzenia, teraz również widok Zdarzeń Związane z Bezpieczeństwem obsługuje zapisane widoki. Wraz z pierwszą wersją dostarczany jest zestaw predefiniowanych widoków systemowych z opcją tworzenia niestandardowych widoków użytkownika.

- Wrowadzono zarządzanie usuniętymi urządzeniami - administrator dzięki tej opcji może rzywrócić urządzenie które zostało przypadkowo usunięte lub zablokowane.

- Obsługa wielu serwerów proxy (Windows)

Dodano obsługę wielu serwerów proxy do ustawień serwera proxy systemu Windows. Opcja dostępna jest od agenta w wersji 23.4+. - Pokaż odkryte foldery współdzielone

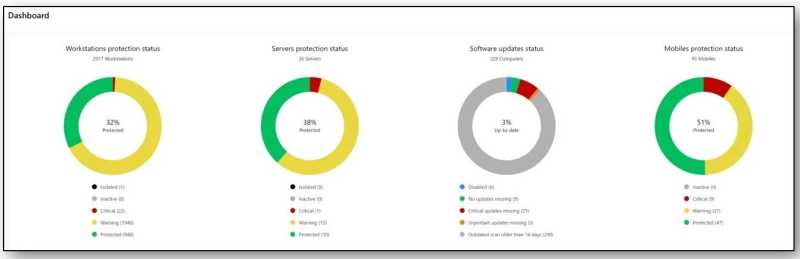

Aby zwiększyć widoczność folderów udostępnianych z urządzenia, wyświetlane są „foldery współdzielone” w Widoku Urządzenia i na stronach Szczegóły Urządzenia. - Pulpit doradczy

Wykresy kołowe są teraz wyświetlane z legendami, aby ułatwić czytelność i zrozumienie.

Elements Endpoint Protection

- Została wydana aktualizacja aplikacji WithSecure Elements Mobile Protection dla systemu iOS (23.0.10134)

Zawiera następujące nowe funkcje i ulepszenia:- Aplikacja jest bardziej niezawodna, gdy działa w tle.

- Widok Informacje w aplikacji i portalu WithSecure Elements Endpoint Protection pokazuje czy urządzenie jest zarejestrowane w rozwiązaniu MDM.

- Aplikacja nie ma już rozmytego ekranu w menedżerze aplikacji wielozadaniowych.

- Po zamknięciu aplikacja wyświetla powiadomienie i informuje o tym portal WithSecure Elements Endpoint Protection.

- Aplikacja i portal WithSecure Elements Endpoint Protection obsługują operacje zdalne.

- Format wersji aplikacji jest teraz zgodny z innymi produktami WithSecure.

Elements Collaboration Protection

- Ukryte reguły w skrzynce odbiorczej

Ukryte reguły w skrzynce odbiorcze są poważnym zagrożeniem w usłudze Microsoft Exchange Online. Atakujący mogą nadużywać reguł skrzynki odbiorczej jako jednego z narzędzi ataków ukierunkowanych, np. w celu rozprzestrzeniania złośliwego oprogramowania wśród kontaktów użytkownika, próby kradzieży lub zniszczenia informacji. Ukryte zasady sprawiają, że ataki te są prawie niemożliwe do wykrycia za pomocą gotowych narzędzi. Elements Collaboration Protection wprowadza nową funkcję: „Reguły dotyczące podejrzanych ukrytych skrzynek odbiorczych”. Funkcja ta pozwala na wykrywanie podejrzanych reguł oraz powiadamia o nich użytkownika i administratora, aby mogli zareagować na potencjalny wektor ataku. - Adres URL SharePointa

Informacje o adresie URL witryny zostały dodane do zasobów programu SharePoint w widoku usług w chmurze jako dodatkowe informacje umożliwiające rozróżnienie witryn. - Ulepszenia wizualne

Zasoby i znaczniki stanu zostały zaktualizowane w całym portalu Collaboration Protection, aby poprawić widoczność i ujednolicić środowisko użytkownika.

Elements Vulnerability Management

Elements Vulnerability Management Portal

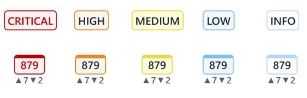

- CVSS v3.1

Elements Vulnerability Management wprowadził nowy system punktacji, aby dostosować go do standardów branżowych i punktacji luk w zabezpieczeniach w Elements EPP. 4-poziomowa skala zmienia się na 5-poziomową. Przejście na system punktacji CVSSv3 ma znaczący wpływ na ocenę podatności, ponieważ zapewnia bardziej kompleksowy i dokładny sposób oceny wagi podatności. Nowa 5-stopniowa skala ważności luk w zabezpieczeniach jest konsekwencją przejścia na CVSSv3 i zapewnia lepszą widoczność najbardziej krytycznych luk spośród luk o dużej wadze.

Elements Vulnerability Management System Scan

W marcu dodano możliwość wykrywania luk w wielu produktach do uwierzytelnionego skanowania systemu Windows:

- Sophos Connect Client

- McAfee Active Response

- HP Support Solution Framework

- IrfanView

- Watchdog Anti-Virus

- Intel Manageability Commander

- Amazon AWS WorkSpaces client

- Cisco Secure Endpoint (dawniej Advanced Malware Protection (AMP) for Endpoints)

- NSClient++

- GIMP

- Intel Trace Analyzer and Collector

- Git LFS

- HP Version Control Agent

- HP Insight Management Agents

- IBM Spectrum Protect (aka Tivoli Storage Manager) Client

- OpenVPN Connect

- OpenVPN Community edition

Integracje

Interfejs API - Lista wykrytych incydentów i izolowanie komputera od sieci

- Wyświetlanie listy wykrytych incydentów

Umożliwia uzyskanie szczegółowych informacji o incydencie w celu przeprowadzenia segregacji z platformy strony trzeciej. Klient może użyć identyfikatora incydentu otrzymanego ze zdarzeń związanych z bezpieczeństwem, aby przeszukiwać listę wykrytych zagrożeń z silnika wykrywania EDR. - Izolowanie komputera od sieci i zwalnianie z izolacji

Klient może odizolować zagrożoną stację roboczą lub serwer. - Odczyt listy operacji zdalnych

Klient może sprawdzić stan operacji zdalnych dla konkretnego komputer. Wyzwalanie operacji zdalnych jest dozwolone tylko dla klientów z uprawnieniami typu Odczyt/Zapis.

O autorze: Marcelina Fusiek

Specjalista ds. marketingu

Od ponad 10 lat zajmuje się marketingiem. Jej doświadczenie wywodzi się z agencji reklamowej, gdzie poznała dziesiątki branż i pracowała nad wizerunkiem niezliczonej liczby firm. Biegła w wielu obszarach marketingu B2B.